ThreatDown

vs. Webroot

Nicht alle Sicherheitslösungen für Endgeräte sind gleich.

ThreatDown bietet leistungsstarke und einfache Endpunktsicherheit, die Bedrohungen, Komplexität und Kosten reduziert.

Angebot anfordern

Mit dem Absenden dieses Formulars erkläre ich mich damit einverstanden, dass ThreatDown oder ein autorisierter Partner mich bezüglich Produkten und Dienstleistungen kontaktiert und meine persönlichen Daten wie in der Datenschutzerklärung von ThreatDownbeschrieben verwendet. Datenschutzrichtlinie.

Drohungen zurücknehmen

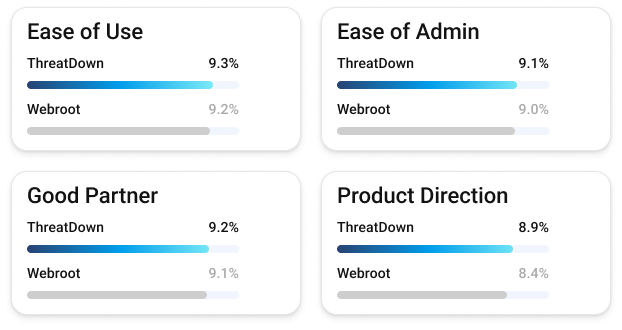

ThreatDown ist ein führender Anbieter von G2 Endpoint Protection Suiten

ThreatDownDer Gesamtzufriedenheitswert von 92,15 liegt vor seinen Konkurrenten, einschließlich Bitdefender.

Gegenseitiger Vergleich

Herausforderungen bei der Verwendung von Webroot-Endpunktsicherheitsprodukten

Kein EDR-Produkt für die sich entwickelnde Bedrohungslandschaft

Webroot bietet derzeit kein EDR-Produkt an (nur sehr begrenzte EDR-Funktionen im Produkt Endpoint Protection ), so dass viele der Sicherheitserkennungs- und -reaktionstechnologien fehlen, die von anderen Anbietern angeboten werden. ThreatDown enthält EDR in unseren Top-3-Paketen, um überlegene Sicherheit zu bieten und Bedrohungen abzufangen, die andere nicht erkennen.

Keine automatisierte Anleitung zur Verbesserung der Sicherheitsposition

Webroot bietet keine automatischen Hinweise auf die aktuelle Effektivität der Kundenimplementierung oder darauf, wie diese verbessert werden kann. ThreatDown enthält Security Advisor mit allen Paketen, um eine Sicherheitsbewertung und automatische Hinweise zur Verbesserung der Sicherheitslage zu liefern.

Keine Wiederherstellung von Dateien nach einem Ransomware-Angriff

Obwohl Webroot ein gewisses Mindestmaß an Rollback-Fähigkeit für sich beansprucht, können Dateien nicht wiederhergestellt werden. Die Kunden müssen diesen mühsamen Prozess manuell durchführen. ThreatDownDie 7-Tage-Lösung ransomware rollback von Webroot kann Dateien auf Workstations bis zu 7 Tage nach einem Ransomware-Angriff wiederherstellen.

Warum ThreatDown gegenüber Webroot wählen?

Leistungsstarke, einfache Sicherheit, die leicht zu implementieren ist, um Bedrohungen abzuwehren, die Komplexität zu verringern und die Kosten zu senken.

Erstklassige Sicherheit

Finden und stoppen Sie Bedrohungen mit erstklassiger Sicherheit, die durch unabhängige Tests von Dritten bestätigt wurde.

Einfache Operationen

Installieren, konfigurieren und verwalten Sie Ihren Endpunktsicherheitsschutz über eine einzige Benutzerkonsole und mit einem einzigen, schlanken Agenten.

Überlegener Kunde Support

Neben Windows und macOS schützt ThreatDown auch Linux-, iOS-, Android- und ChromeOS-Geräte.

Lösungsportfolios vergleichen

Security Advisor / Gesundheitscheck

Ransomware Rollback

Preisgekrönte Sicherheit

ThreatDown erhält bei den 360-Grad-Tests von MRG Effitas durchgängig die Stufe 1-Zertifizierung und ist bei G2 die Nummer 1 unter den Endpoint Security-Suiten.

Fangen Sie noch heute an

Überlassen Sie uns die Sicherheit Ihrer Endgeräte. Setzen Sie die Lösung ein, die Ihnen erstklassigen Schutz, eine besonders benutzerfreundliche Verwaltung und das beste Preis-Leistungs-Verhältnis für Ihre Sicherheitsinvestition bietet.